Conceptos base de criptografía

He creado este artículo con un carácter formativo en seguridad, para lo cual se requiere conocer los conceptos base de criptografía. Eso sí, utilizaré un lenguaje lo más sencillo posible para que sea fácil de entender.

¿Por qué aprender de este tema? ¿Para qué sirve? ¿Qué cosa es? Ahora lo veremos.

¿Qué es la criptografía?

La criptografía es una técnica que se utiliza para proteger la información y las comunicaciones en línea.

Es como un lenguaje secreto que convierte los datos en un formato ilegible para quienes no tienen la «clave» correcta. Así, solo aquellos que poseen la clave adecuada pueden descifrar y leer los mensajes.

La criptografía asegura que la información se mantenga confidencial y que solo los destinatarios autorizados puedan acceder a ella, brindando privacidad y seguridad en el mundo digital.

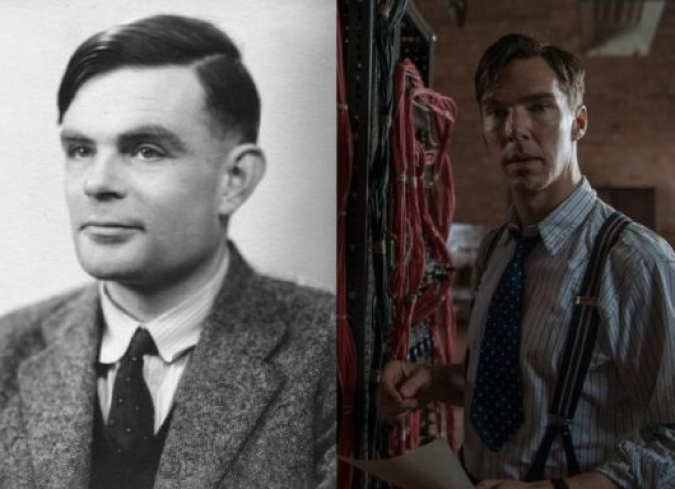

¿Recuerdan la película «El código enigma»? ¿Saben quién fue Alan Turing y su papel en la 2da. Guerra Mundial? Desde aquel entonces ya se usaba la criptografía.

Durante la Segunda Guerra Mundial, Alan Turing desempeñó un papel crucial como uno de los principales criptoanalistas y matemáticos británicos en Bletchley Park, un centro de códigos y cifrado en el Reino Unido. Su trabajo fue fundamental en el esfuerzo de los Aliados para descifrar los códigos y mensajes encriptados utilizados por las fuerzas alemanas, en particular, la máquina de cifrado Enigma, que era considerada invulnerable.

Turing y su equipo lograron descifrar una gran cantidad de mensajes encriptados, proporcionando información crucial para la planificación y ejecución de operaciones militares aliadas. Su trabajo pionero en el campo de la criptografía y la computación también sienta las bases para el desarrollo posterior de la informática y la inteligencia artificial.

Ahora, veamos dos de los principales tipos de criptografías de amplio uso: simétrica y asimétrica.

Criptografía simétrica

Imagina que quieres enviar un mensaje secreto a tu amigo y desean utilizar una cerradura y una llave para protegerlo. En la criptografía simétrica, utilizamos una misma llave para cifrar (cerrar) y descifrar (abrir) el mensaje.

- Cifrado: Primero, tú y tu amigo acuerdan una «llave secreta» que utilizarán para cifrar y descifrar el mensaje. Esta llave debe ser compartida de manera segura y mantenerse en secreto.

- Cifrar el mensaje: Utilizas esa llave secreta para transformar tu mensaje original en un mensaje cifrado, que parece un «texto basura» o ilegible para cualquiera que no tenga la llave.

- Enviar el mensaje: Envías el mensaje cifrado a tu amigo a través de un medio de comunicación inseguro, como internet, una red o por teléfono (SMS o llamada).

- Descifrado: Tu amigo utiliza la misma llave secreta para descifrar el mensaje cifrado y revelar el mensaje original que escribiste.

La criptografía simétrica es rápida y eficiente para cifrar y descifrar grandes cantidades de datos, pero el desafío radica en mantener segura la llave compartida, ya que si cae en manos equivocadas, alguien podría descifrar tus mensajes secretos.

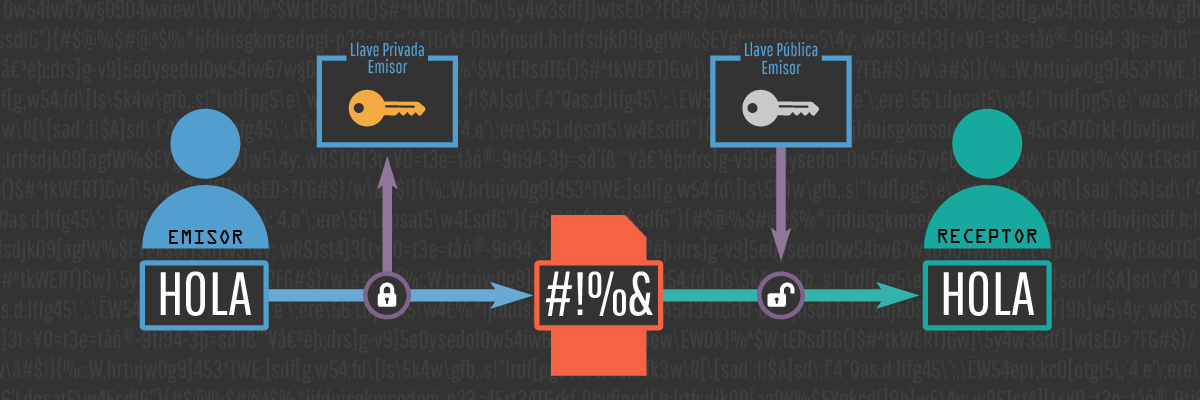

Caso práctico de criptografía simétrica

En esta imagen, los participantes de la comunicación segura son A y B. Ambos se envían mensajes cifrados con la misma llave (color púrpura), la cual se usa a su vez para descifrar los contenidos protegidos. Solo A y B conocen la llave, así que nadie más aparte de ellos puede descrifrar sus mensajes.

Su aplicación práctica más común es la de cifrar archivos de gran tamaño (mayores a 1 o 2 MB). ¿Va quedando claro por qué es importante conocer los conceptos base de criptografía?

Criptografía Asimétrica

Ahora, imagina una cerradura con dos llaves (claves): una llave pública y una llave privada. En la criptografía asimétrica, utilizamos estas dos llaves para proteger los mensajes.

- Generar el par de llaves: En lugar de una llave secreta compartida, tú y tu amigo generan un «par de llaves» único. La llave pública es como un candado que puede ser compartido con todos, mientras que la llave privada es como la única llave que abre ese candado y debe mantenerse en secreto.

- Cifrado: Cuando deseas enviar un mensaje secreto a tu amigo, utilizas su llave pública para cifrar el mensaje.

- Enviar el mensaje: Envías el mensaje cifrado a tu amigo a través de un medio de comunicación inseguro.

- Descifrado: Solo tu amigo puede utilizar su llave privada para descifrar el mensaje cifrado y leer el mensaje original.

En la criptografía asimétrica, no es necesario compartir una llave secreta, lo que reduce el riesgo de que alguien intercepte la llave y descifre los mensajes. Sin embargo, este método es más lento y se utiliza principalmente para establecer comunicaciones seguras y autenticar identidades antes de pasar a la criptografía simétrica para cifrar grandes cantidades de datos.

Como dice el párrafo anterior, este tipo complementa a la simétrica, pues primero establece un canal de comunicación seguro con el cifrado de pequeñas cantidades de datos (menores a 1 o 2 MB). Por eso es vital conocer estos conceptos base de criptografía, pues poco a poco veremos cómo cada tipo entra en juego para proteger nuestras comunicaciones en la red.

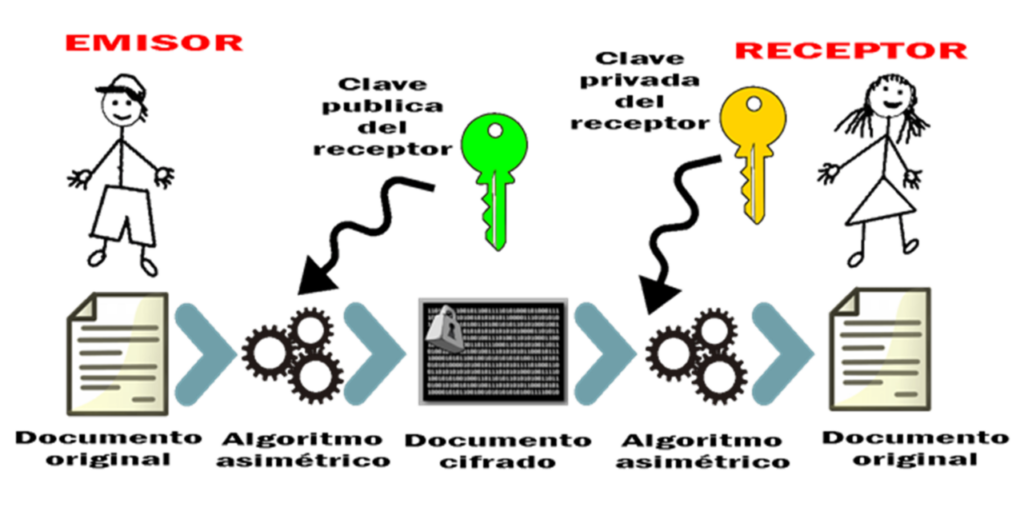

Caso práctico de criptografía asimétrica

En esta imagen se aprecia el uso de criptografía asimétrica en un sentido: de izquierda hacia la derecha. Cuando el emisor desea enviar un mensaje seguro al receptor, cifra el mensaje utilizando la llave (clave) pública del receptor. Luego, dicho receptor descifra dicho mensaje utilizando su propia llave privada.

Para esto es importante notar que las llaves públicas están pensadas para ser intercambiadas con terceros con seguridad. No representan un riesgo el que se compartan a través de medios inseguros. Pero, la llave privada, es de uso personal y solo la debe tener el creador de dicho par de llaves.

Por último, en este ejemplo de un sentido (izquierda hacia derecha) se hace hecho uso solo del par de llaves pública/privada de la persona de la derecha (receptor en la imagen). Si se quisiera hacer una comunicación de respuesta (derecha hacia izquierda) entonces se tendría que hacer uso del juego de llaves pública/privada de la persona de la izquierda (emisor en la imagen).

Conclusión

En resumen, la criptografía simétrica utiliza una llave compartida para cifrar y descifrar mensajes, mientras que la criptografía asimétrica utiliza un par de llaves (pública y privada) para realizar estas tareas de manera más segura. Ambos métodos son fundamentales para asegurar la privacidad y seguridad de las comunicaciones digitales.

Estos dos tipos son clave para entender los conceptos base de criptografía. Sin embargo, es necesario ahondar un poco más en lo técnico con una explicación un poquito cercana a las matemáticas y la introducción al uso de herramientas para probar estos conceptos.

Deja un comentario